อเมซอนจะไม่พูดว่ามีแผนที่จะดำเนินการกับแอพเฝ้าระวังโทรศัพท์สามตัวที่จัดเก็บข้อมูลโทรศัพท์ส่วนตัวของแต่ละบุคคลบนเซิร์ฟเวอร์คลาวด์ของ Amazon แม้ว่า TechCrunch จะแจ้งให้ทราบถึงสัปดาห์ยักษ์ใหญ่ด้านเทคโนโลยีก่อนหน้านี้ว่ามันเป็นโฮสต์ข้อมูลโทรศัพท์ที่ถูกขโมย

อเมซอนบอกกับ TechCrunch ว่าเป็น“ กระบวนการติดตาม (ของมัน) หลังจากการแจ้งเตือนเดือนกุมภาพันธ์ของเรา แต่เมื่อถึงเวลาของการตีพิมพ์บทความนี้ stalkerware การดำเนินงาน Cocospy, Spyic และ Spyzie ยังคงอัพโหลดและจัดเก็บภาพถ่ายที่ถูกขัดจากโทรศัพท์ของผู้คนใน Amazon Internet Providers

cocospy, spyicและ สายเลือด เป็นแอพ Android ที่ใกล้เคียงกันสามตัวที่ใช้รหัสต้นฉบับเดียวกันและข้อบกพร่องด้านความปลอดภัยทั่วไปตามที่นักวิจัยด้านความปลอดภัยที่ค้นพบและให้รายละเอียดกับ TechCrunch นักวิจัยเปิดเผยว่าการดำเนินงานเปิดเผยข้อมูลโทรศัพท์ในกลุ่ม 3.1 ล้านคนซึ่งหลายคนตกเป็นเหยื่อโดยไม่รู้ว่าอุปกรณ์ของพวกเขาถูกบุกรุก นักวิจัยแบ่งปันข้อมูลกับเว็บไซต์แจ้งเตือนการละเมิด ฉันได้รับ pwned–

เป็นส่วนหนึ่งของการตรวจสอบของเราเกี่ยวกับการดำเนินการ stalkerware ซึ่งรวมถึงการวิเคราะห์แอพด้วยตนเอง TechCrunch พบว่าเนื้อหาบางส่วนของอุปกรณ์ที่ถูกบุกรุกโดยแอพ stalkerware กำลังถูกอัปโหลดไปยังเซิร์ฟเวอร์ที่จัดเก็บข้อมูลที่ดำเนินการโดย Amazon Internet Providers หรือ AWS

TechCrunch แจ้ง Amazon เมื่อวันที่ 20 กุมภาพันธ์ทางอีเมลว่ามันเป็นโฮสต์ข้อมูลที่ถูกขัดด้วย Cocospy และ Spyic และอีกครั้งเมื่อต้นสัปดาห์นี้เมื่อเราแจ้งให้อเมซอนทราบว่ายังเป็นโฮสติ้งข้อมูลโทรศัพท์ที่ถูกขโมยโดย Spyzie

ในอีเมลทั้งสอง TechCrunch รวมชื่อของที่เก็บข้อมูลเฉพาะของ Amazon โฮสต์เฉพาะแต่ละรายการที่มีข้อมูลที่นำมาจากโทรศัพท์ของผู้ที่ตกเป็นเหยื่อ

ในการตอบสนองโฆษกของ Amazon Ryan Walsh กล่าวกับ TechCrunch:“ AWS มีเงื่อนไขที่ชัดเจนซึ่งทำให้ลูกค้าของเราใช้บริการของเราตามกฎหมายที่เกี่ยวข้อง เมื่อเราได้รับรายงานการละเมิดข้อกำหนดที่อาจเกิดขึ้นเราจะดำเนินการอย่างรวดเร็วเพื่อตรวจสอบและดำเนินการเพื่อปิดการใช้งานเนื้อหาที่ต้องห้าม” วอลช์ให้ลิงก์ไปยังหน้าเว็บของ Amazon ที่โฮสต์แบบฟอร์มการรายงานการละเมิด แต่จะไม่แสดงความคิดเห็นเกี่ยวกับสถานะของเซิร์ฟเวอร์ Amazon ที่ใช้โดยแอพ

ในอีเมลติดตามผลในสัปดาห์นี้ TechCrunch อ้างถึงอีเมล 20 กุมภาพันธ์ก่อนหน้านี้ซึ่งรวมถึงชื่อถังเก็บข้อมูลที่โฮสต์ของ Amazon

ในการตอบสนองวอลช์ขอบคุณ TechCrunch สำหรับ“ นำสิ่งนี้มาสู่ความสนใจของเรา” และให้ลิงก์อื่นไปยังแบบฟอร์มการละเมิดรายงานของ Amazon เมื่อถูกถามอีกครั้งว่าอเมซอนวางแผนที่จะดำเนินการกับถังวอลช์ตอบว่า:“ เรายังไม่ได้รับรายงานการละเมิดจาก TechCrunch ผ่านลิงก์ที่เราให้ไว้ก่อนหน้านี้”

โฆษกของ Amazon Casey McGee ซึ่งถูกคัดลอกในหัวข้ออีเมลอ้างว่ามันจะ“ ไม่ถูกต้องของ TechCrunch ที่จะอธิบายลักษณะของหัวข้อนี้ว่าเป็น (sic) ซึ่งประกอบไปด้วย ‘รายงาน’ ของการละเมิดที่อาจเกิดขึ้น”

Amazon Internet Providers ซึ่งมีดอกเบี้ยเชิงพาณิชย์ในการรักษาลูกค้าที่จ่ายเงินทำกำไร 39.8 พันล้านเหรียญสหรัฐในช่วงปี 2567 ต่อ ผลประกอบการเต็มปีของ บริษัท ในปี 2567เป็นส่วนแบ่งส่วนใหญ่ของรายได้รวมของ Amazon

ถังเก็บที่ใช้โดย Cocospy, Spyic และ Spyzie ยังคงทำงานอยู่ในช่วงเวลาของการตีพิมพ์

ทำไมเรื่องนี้เรื่องนี้

ของอเมซอนเอง นโยบายการใช้งานที่ยอมรับได้ สะกดคำว่า บริษัท อนุญาตให้ลูกค้าโฮสต์บนแพลตฟอร์มได้อย่างไร Amazon ดูเหมือนจะไม่โต้แย้งว่ามันไม่อนุญาตให้มีการดำเนินการสปายส์และการดำเนินการ stalkerware เพื่ออัปโหลดข้อมูลบนแพลตฟอร์ม แต่ข้อพิพาทของอเมซอนดูเหมือนจะเป็นขั้นตอนทั้งหมด

มันไม่ใช่งานของนักข่าว – หรือคนอื่น – กับตำรวจสิ่งที่โฮสต์บนแพลตฟอร์มของ Amazon หรือแพลตฟอร์มคลาวด์ของ บริษัท อื่น ๆ

อเมซอนมีทรัพยากรขนาดใหญ่ทั้งทางการเงินและทางเทคโนโลยีเพื่อใช้ในการบังคับใช้นโยบายของตนเองโดยทำให้มั่นใจว่านักแสดงที่ไม่ดีไม่ได้ใช้บริการในทางที่ผิด

ในท้ายที่สุด TechCrunch ได้แจ้งให้ทราบถึง Amazon รวมถึงข้อมูลที่ชี้ไปที่ตำแหน่งของข้อมูลโทรศัพท์ส่วนตัวที่ถูกขโมยโดยตรง อเมซอนเลือกที่จะไม่ดำเนินการกับข้อมูลที่ได้รับ

เราพบข้อมูลของผู้ที่ตกเป็นเหยื่อได้อย่างไรที่โฮสต์ใน Amazon

เมื่อ TechCrunch เรียนรู้ถึงการละเมิดข้อมูลที่เกี่ยวข้องกับการเฝ้าระวัง- มีการแฮ็ก stalkerware และการรั่วไหลหลายสิบครั้งในช่วงไม่กี่ปีที่ผ่านมา – เราตรวจสอบเพื่อเรียนรู้เกี่ยวกับการดำเนินงานให้มากที่สุด

การสืบสวนของเราสามารถ ช่วยระบุผู้ที่ตกเป็นเหยื่อของโทรศัพท์ที่ถูกแฮ็กแต่ยังสามารถเปิดเผยตัวตนที่ซ่อนเร้นของโลกแห่งความเป็นจริงของผู้ประกอบการเฝ้าระวังตัวเองรวมถึงแพลตฟอร์มใดที่ใช้เพื่ออำนวยความสะดวกในการเฝ้าระวังหรือโฮสต์ข้อมูลที่ถูกขโมยของเหยื่อ TechCrunch จะวิเคราะห์แอพ (หากมี) เพื่อช่วยเหลือผู้ที่ตกเป็นเหยื่อ กำหนดวิธีการระบุและลบแอพ–

เป็นส่วนหนึ่งของกระบวนการรายงานของเรา TechCrunch จะติดต่อกับ บริษัท ใด ๆ ที่เราระบุว่าเป็นโฮสติ้งหรือสนับสนุนการดำเนินงานสปายแวร์และสตอล์กเกอร์แวร์เช่นเดียวกับการปฏิบัติมาตรฐานสำหรับผู้สื่อข่าวที่วางแผนจะพูดถึง บริษัท ในเรื่อง นอกจากนี้ยังไม่ใช่เรื่องแปลกสำหรับ บริษัท ต่างๆเช่น โฮสต์เว็บและตัวประมวลผลการชำระเงินเพื่อระงับบัญชีหรือลบข้อมูลที่ ละเมิดข้อกำหนดในการให้บริการของตนเองรวมทั้ง การดำเนินการสปายแวร์ก่อนหน้านี้ที่โฮสต์บน Amazon–

ในเดือนกุมภาพันธ์ TechCrunch ได้เรียนรู้ว่า Cocospy และ Spyic ถูกละเมิดและเราออกเดินทางเพื่อตรวจสอบเพิ่มเติม

เนื่องจากข้อมูลแสดงให้เห็นว่าผู้ที่ตกเป็นเหยื่อส่วนใหญ่เป็นเจ้าของอุปกรณ์ Android TechCrunch เริ่มต้นโดยการระบุดาวน์โหลดและติดตั้งแอพ Cocospy และ Spyic บนอุปกรณ์ Android เสมือนจริง (อุปกรณ์เสมือนจริงช่วยให้เราสามารถเรียกใช้แอพ stalkerware ในกล่องทรายที่ได้รับการป้องกันโดยไม่ต้องให้ข้อมูลใด ๆ กับแอพใด ๆ เช่นที่ตั้งของเรา) ทั้ง Cocospy และ Spyic ปรากฏเป็นแอพที่ดูเหมือนกันและไม่มีชื่อว่า “บริการระบบ” ที่พยายามหลบเลี่ยงการตรวจจับ

เราใช้เครื่องมือวิเคราะห์การจราจรเครือข่ายเพื่อตรวจสอบข้อมูลที่ไหลเข้าและออกจากแอพซึ่งสามารถช่วยให้เข้าใจว่าแอปแต่ละแอปทำงานอย่างไรและเพื่อกำหนดว่าข้อมูลโทรศัพท์ใดที่อัปโหลดอย่างต่อเนื่องจากอุปกรณ์ทดสอบของเรา

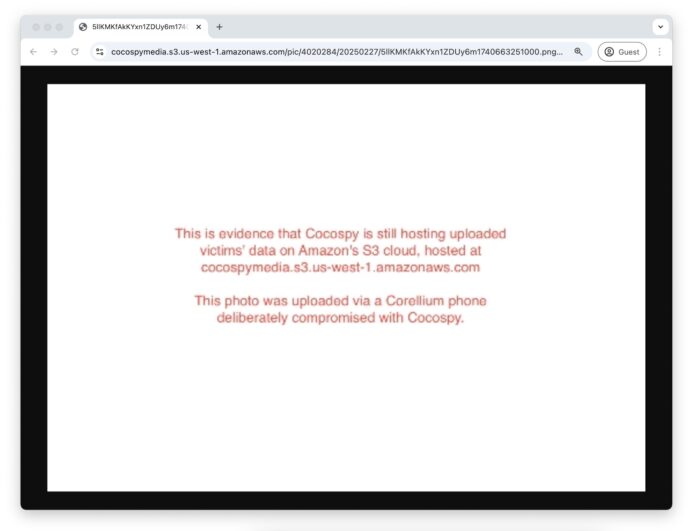

ปริมาณการใช้งานเว็บแสดงให้เห็นว่าแอพ stalkerware สองตัวกำลังอัปโหลดข้อมูลของผู้ที่ตกเป็นเหยื่อเช่นภาพถ่ายไปยังถังเก็บข้อมูลที่มีชื่ออยู่ใน Amazon Internet Providers

เรายืนยันสิ่งนี้เพิ่มเติมโดยลงชื่อเข้าใช้แดชบอร์ดผู้ใช้ Cocospy และ Spyic ซึ่งอนุญาตให้ผู้ที่ปลูกแอพ stalkerware เพื่อดูข้อมูลที่ถูกขโมยของเป้าหมาย Internet Dashboards ช่วยให้เราสามารถเข้าถึงเนื้อหาของแกลเลอรี่รูปภาพของอุปกรณ์ Android เสมือนจริงของเราเมื่อเราจงใจบุกรุกอุปกรณ์เสมือนจริงของเราด้วยแอพ stalkerware

เมื่อเราเปิดเนื้อหาของแกลเลอรี่รูปภาพของอุปกรณ์ของเราจากเว็บบอร์ดเว็บของแต่ละแอพภาพที่โหลดจากที่อยู่เว็บที่มีชื่อถังที่เกี่ยวข้องที่โฮสต์ไว้บน amazonaws.com โดเมนซึ่งดำเนินการโดย Amazon Internet Providers

ตามข่าวในภายหลังข่าวการละเมิดข้อมูลของ SpyzieTechCrunch ยังวิเคราะห์แอพ Android ของ Spyzie โดยใช้เครื่องมือวิเคราะห์เครือข่ายและพบว่าข้อมูลการจราจรนั้นเหมือนกันกับ cocospy และ Spyic แอพ Spyzie ได้อัพโหลดข้อมูลอุปกรณ์ของเหยื่อไปยังถังเก็บข้อมูลที่มีชื่อของตัวเองบนคลาวด์ของ Amazon ซึ่งเราแจ้งเตือน Amazon ถึงวันที่ 10 มีนาคม

หากคุณหรือคนที่คุณรู้จักต้องการความช่วยเหลือสายด่วนความรุนแรงในครอบครัวแห่งชาติ (1-800-799-7233) ให้การสนับสนุนฟรีตลอด 24 ชั่วโมงทุกวัน หากคุณอยู่ในสถานการณ์ฉุกเฉินโทร 911 พันธมิตรกับ stalkerware มีทรัพยากรหากคุณคิดว่าโทรศัพท์ของคุณถูกบุกรุกโดยสปายแวร์

(tagstotranslate) Amazon